L’ouverture des app stores sur iOS créé-t-elle une nouvelle menace pour les utilisateurs d’iPhones ?

L'autorisation d'app stores tiers sur les iPhones suscite quelques inquiétudes. Bien qu'Apple authentifie toujours toutes les applications et affirme faire tout ce qui est en son pouvoir pour s’assurer que ces applications sont exemptes de logiciels malveillants et de virus connus, des problèmes de sécurité et de protection de la vie privée persistent. En effet, ces applications ne sont pas soumises au même niveau de contrôle et de vérification que celles de l'app store officiel.

Apple effectuera un contrôle de sécurité de base, mais la société ne sera pas en mesure de contrôler le contenu des applications, et c'est là que réside le principal danger. Les utilisateurs, y compris les jeunes et les personnes vulnérables, pourraient avoir facilement accès à des contenus inappropriés et dangereux. De plus, les données partagées dans ces applications pourraient ne pas être suffisamment protégées, y compris les informations personnelles identifiables, qui pourraient se retrouver entre de mauvaises mains (ou sur le « dark web »). Alors que le processus de certification vérifie la présence de malwares dans l'application elle-même, les cybercriminels peuvent essayer de contourner ces vérifications en créant des liens de téléchargement vers d'autres d'applications malveillantes susceptibles d'infecter l'appareil.

Même si les app stores non officielles, ou les sites web sur lesquels il est possible de télécharger des applications n'ont rien de mal en soi - ils peuvent même être utiles pour des applications spécifiques et pour celles dont la base d'utilisateurs est réduite, permettant aux développeurs de ne pas avoir à se plier aux exigences de Google ou d'Apple -, toute application qui ne figure pas sur un store officiel doit être appréhendée avec la plus grande prudence.

Apple effectuera un contrôle de sécurité de base, mais la société ne sera pas en mesure de contrôler le contenu des applications, et c'est là que réside le principal danger. Les utilisateurs, y compris les jeunes et les personnes vulnérables, pourraient avoir facilement accès à des contenus inappropriés et dangereux. De plus, les données partagées dans ces applications pourraient ne pas être suffisamment protégées, y compris les informations personnelles identifiables, qui pourraient se retrouver entre de mauvaises mains (ou sur le « dark web »). Alors que le processus de certification vérifie la présence de malwares dans l'application elle-même, les cybercriminels peuvent essayer de contourner ces vérifications en créant des liens de téléchargement vers d'autres d'applications malveillantes susceptibles d'infecter l'appareil.

Même si les app stores non officielles, ou les sites web sur lesquels il est possible de télécharger des applications n'ont rien de mal en soi - ils peuvent même être utiles pour des applications spécifiques et pour celles dont la base d'utilisateurs est réduite, permettant aux développeurs de ne pas avoir à se plier aux exigences de Google ou d'Apple -, toute application qui ne figure pas sur un store officiel doit être appréhendée avec la plus grande prudence.

Concrètement, quelles sont les principales menaces observées sur smartphone ?

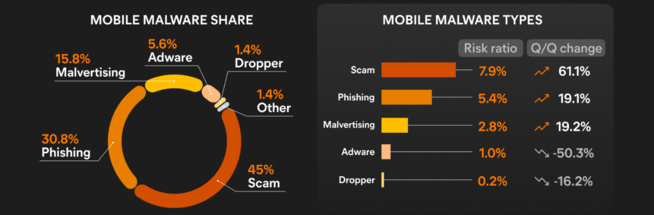

Les menaces sur mobiles ne cessent d'augmenter, et presque tous les malwares que vous rencontrez sur votre PC sont également susceptibles de se retrouver sur votre smartphone - et même plus. Les cinq types de menaces mobiles les plus courants (dans l'ordre de leur dangerosité) sont les suivants : les escroqueries, le phishing, la publicité malveillante (malvertising), les logiciels publicitaires (adware) et les droppers.

Les internautes n’ont jamais été plus exposés aux cybermenaces qu’au premier trimestre de 2024. Les probabilités de rencontrer des sites de phishing, des escroqueries, de la publicité malveillante et d'autres menaces n’a jamais été aussi forte. Ces menaces peuvent se présenter sous diverses formes, telles que des messages privés, des SMS et des e-mails, mais aussi des redirections vers des sites moins réputés, ou des fenêtres pop-up non désirées.

Les menaces liées aux logiciels publicitaires sur les mobiles se traduisent par des applications qui génèrent des publicités intrusives et hors contexte à l'intention des utilisateurs, dans le but de collecter des revenus publicitaires illicites. Cette opération malveillante est souvent retardée jusqu'à un certain temps après l'installation de l'app et associée à certaines fonctions cachées, telles que la dissimulation de l'icône de cet adware afin d'empêcher sa suppression. Ce genre de logiciels imitent des applications populaires telles que des jeux, des filtres d'appareil photo ou des applications de fond d'écran, pour n'en citer que quelques-unes.

Un dropper est souvent présenté comme une application authentique, mais il s'agit en réalité d'un cheval de Troie conçu pour installer des malwares (tels que des systèmes bancaires ou des logiciels espions) sur l'appareil. Par exemple, scanner un QR code ou un convertisseur de devises, peuvent en fait télécharger des logiciels malveillants sur votre téléphone portable.

Les internautes n’ont jamais été plus exposés aux cybermenaces qu’au premier trimestre de 2024. Les probabilités de rencontrer des sites de phishing, des escroqueries, de la publicité malveillante et d'autres menaces n’a jamais été aussi forte. Ces menaces peuvent se présenter sous diverses formes, telles que des messages privés, des SMS et des e-mails, mais aussi des redirections vers des sites moins réputés, ou des fenêtres pop-up non désirées.

Les menaces liées aux logiciels publicitaires sur les mobiles se traduisent par des applications qui génèrent des publicités intrusives et hors contexte à l'intention des utilisateurs, dans le but de collecter des revenus publicitaires illicites. Cette opération malveillante est souvent retardée jusqu'à un certain temps après l'installation de l'app et associée à certaines fonctions cachées, telles que la dissimulation de l'icône de cet adware afin d'empêcher sa suppression. Ce genre de logiciels imitent des applications populaires telles que des jeux, des filtres d'appareil photo ou des applications de fond d'écran, pour n'en citer que quelques-unes.

Un dropper est souvent présenté comme une application authentique, mais il s'agit en réalité d'un cheval de Troie conçu pour installer des malwares (tels que des systèmes bancaires ou des logiciels espions) sur l'appareil. Par exemple, scanner un QR code ou un convertisseur de devises, peuvent en fait télécharger des logiciels malveillants sur votre téléphone portable.

L’IA Générative, notamment par messaging, peut-elle également faciliter le travail des fraudeurs et nécessité plus de vigilance ?

Malheureusement, l'IA générative facilite grandement les activités des arnaqueurs, et ce de plusieurs façons. La première, et la plus évidente, consiste à leur permettre de rédiger des textes convaincants et parfaits dans n'importe quelle langue. L'époque où les criminels n'étant pas bilingues faisaient des fautes de grammaire, risquant de faire ressortir un contenu inauthentique, est désormais révolue. Aujourd'hui, l'IA générative pousse ces escroqueries encore plus loin en permettant la création de fausses vidéos, la synchronisation audio, etc.

Des textes convaincants peuvent désormais être diffusés par des chatbots appartenant à des cybercriminels, qui automatise une grande partie de leurs opérations en réduisant la saisie manuelle et en leur permettant de diffuser leur escroquerie auprès d'un public plus large.

À l'ère de l'IA, tous les utilisateurs doivent redoubler de prudence en ligne afin d'éviter de tomber dans ces pièges bien ficelés.

Des textes convaincants peuvent désormais être diffusés par des chatbots appartenant à des cybercriminels, qui automatise une grande partie de leurs opérations en réduisant la saisie manuelle et en leur permettant de diffuser leur escroquerie auprès d'un public plus large.

À l'ère de l'IA, tous les utilisateurs doivent redoubler de prudence en ligne afin d'éviter de tomber dans ces pièges bien ficelés.

Accueil

Accueil

Pierre Garrigues, CM.com : "Les organisations passent des chatbots à des systèmes agentiques multimodaux capables de réaliser des actions"

Pierre Garrigues, CM.com : "Les organisations passent des chatbots à des systèmes agentiques multimodaux capables de réaliser des actions"